基础理论——BurpSuite

HVV笔记(基础理论)——Burp Suite

1 下载和启动

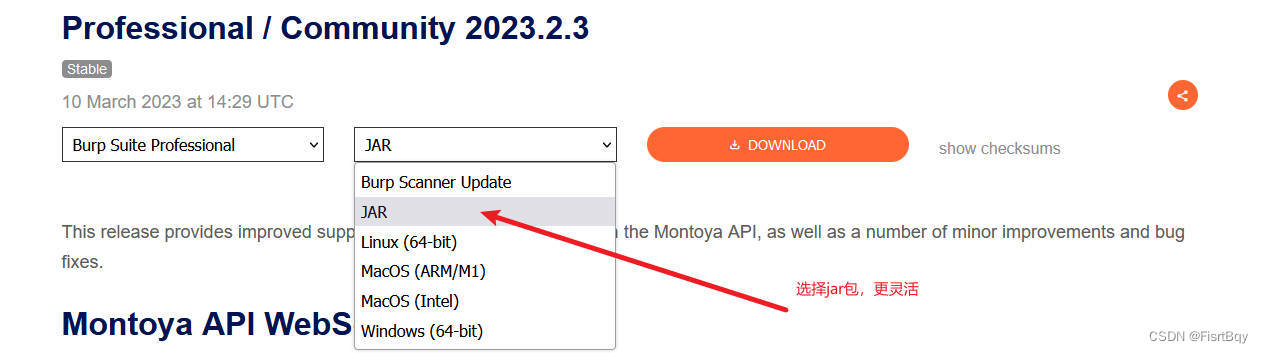

1.1 Burp程序

建议适用jar包,更方便激活

下载地址:https://portswigger.net/burp/releases/archive

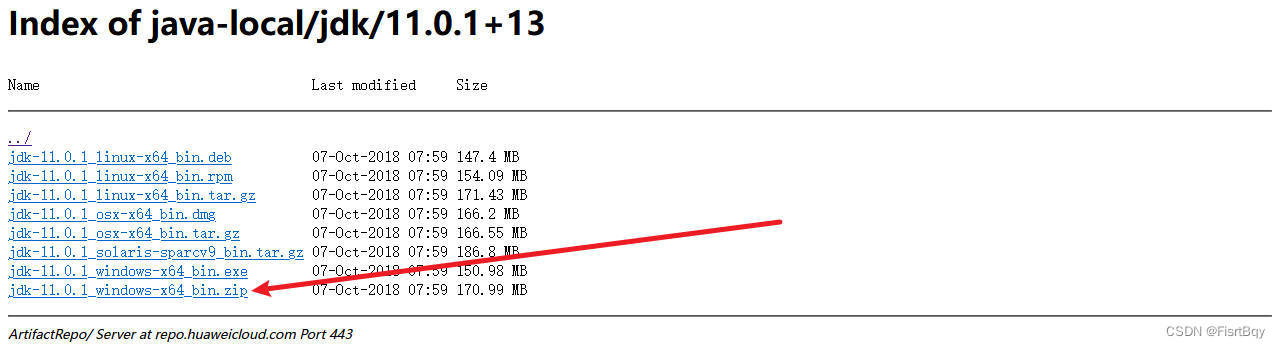

1.2 Java环境配置

JDK——推荐选用11版本,解压版。但是BurpSuite2022.12版本起开始使用jdk17开发 。

下载地址:https://repo.huaweicloud.com/java/jdk

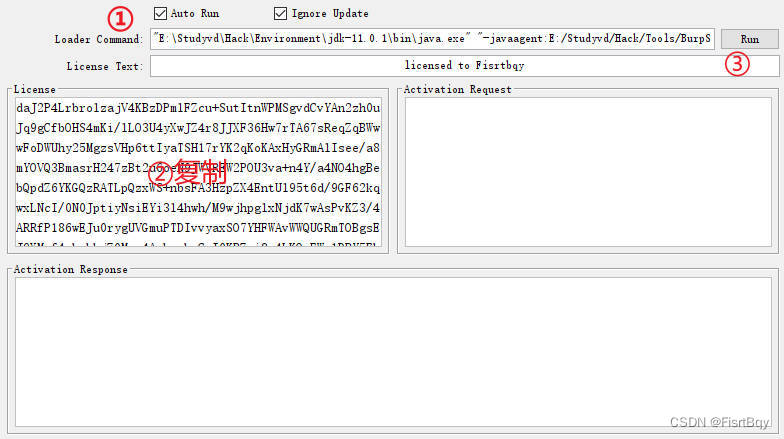

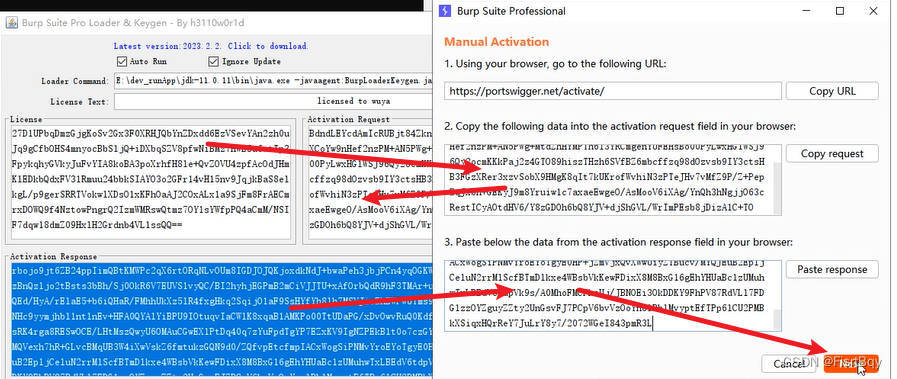

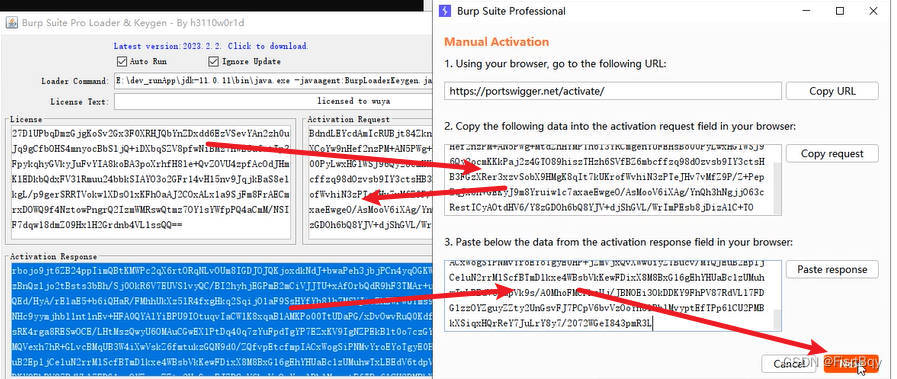

1.3 激活jar包

下载地址:https://github.com/h3110w0r1d-y/BurpLoaderKeygen/releases

1.4 启动Burp

1.4.1 命令行方式启动

-

创建burp_start.bat,内容:

@echo off cmd /k "java -jar BurpLoaderKeygen.jar"可以指定Java程序的绝对路径,使用任意版本JDK

@echo off cmd /k "start E:\jdk-11.0.11\bin\java -jar BurpLoaderKeygen.jar" -

启动burp_start.bat,激活burpsuite

1.4.2 VBS启动(无cmd窗口)

新建burp_start.vbs文件:

set ws=WScript.CreateObject("WScript.shell")

ws.Run "burp_start.bat",0

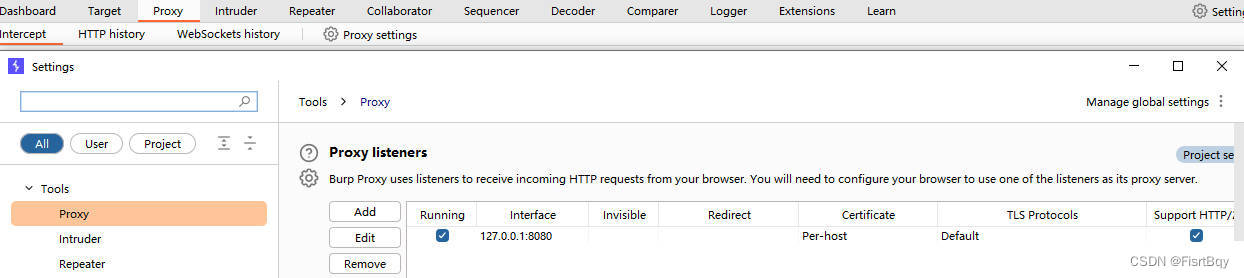

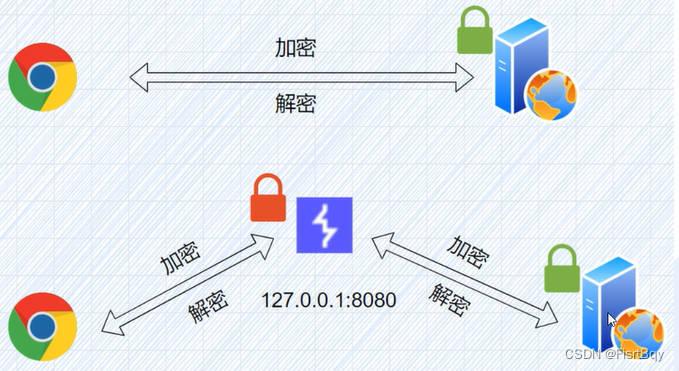

2 代理配置

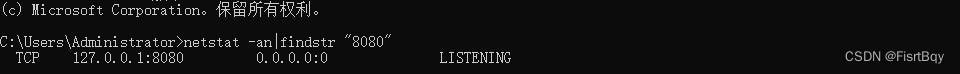

默认监听本地8080端口

浏览器开启代理即可,如火狐的FoxyProxy插件,Chrome的SwitchyOmega插件。BurpSuite需要将按钮“Intercept is on”打开。

浏览器的每次请求都会被BurpSuite拦截:

“Forward”→放行此次请求

“Drop”→丢掉此次请求

还可以拦截响应:(默认不拦截响应)

3 拦截HTTPS

需要导出并安装BurpSuite证书

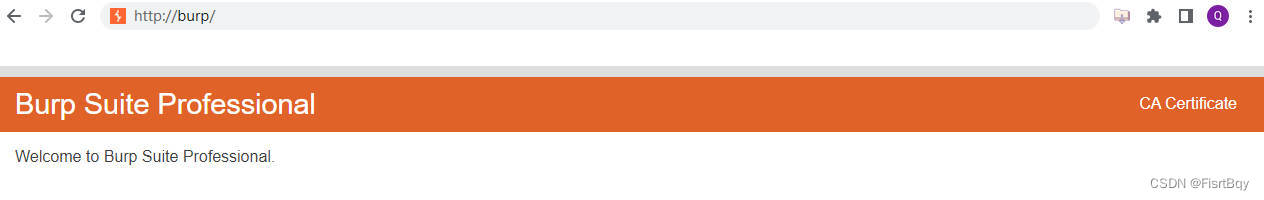

3.1 浏览器直接操作

当浏览器开启代理且BurpSuite开启拦截后,在了浏览器地址栏中输入http://burp,点击右上角的“CA”即可安装

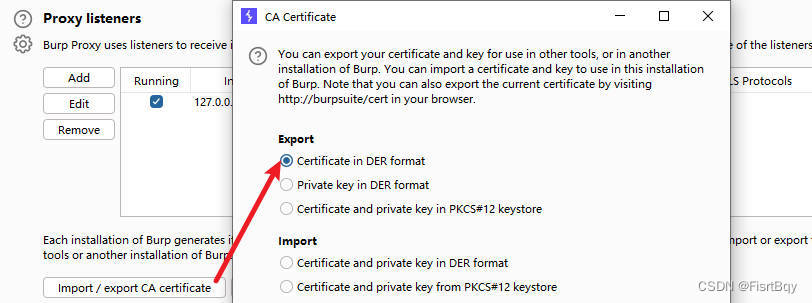

3.2 BurpSuite生成证书

保存的后缀名为.der。

在浏览器找到证书管理器,导入生成的证书即可。

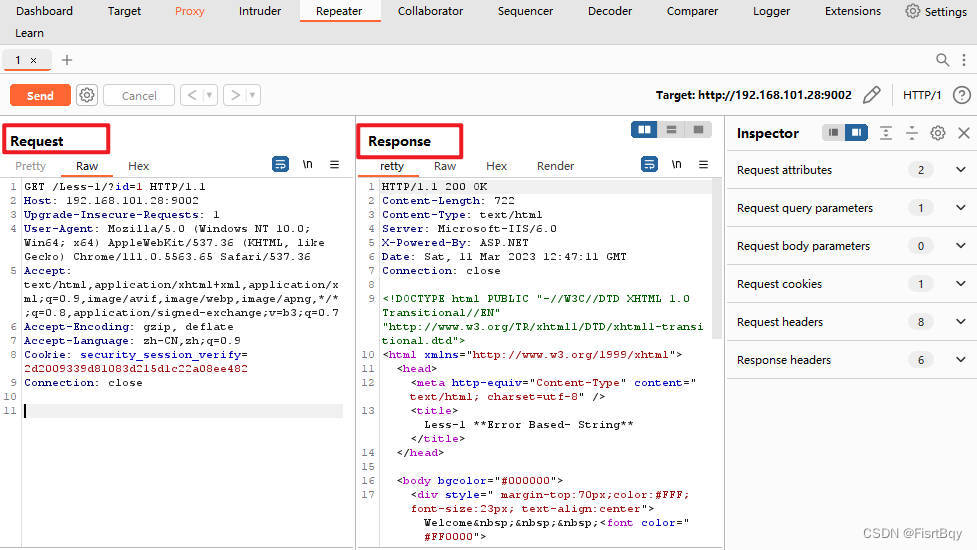

4 Repeater抓包与改包

代理出拦截到请求后,右击选择“send to repeater”,切换到repeater界面如下:

可以修改请求包里的内容,点击send即可发送并收到响应。

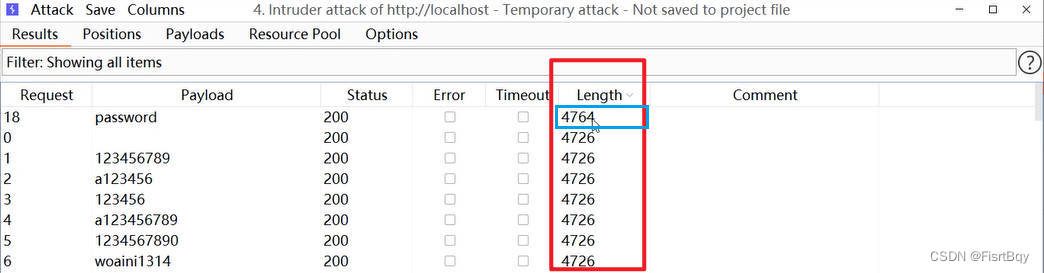

5 Intruder 爆破密码

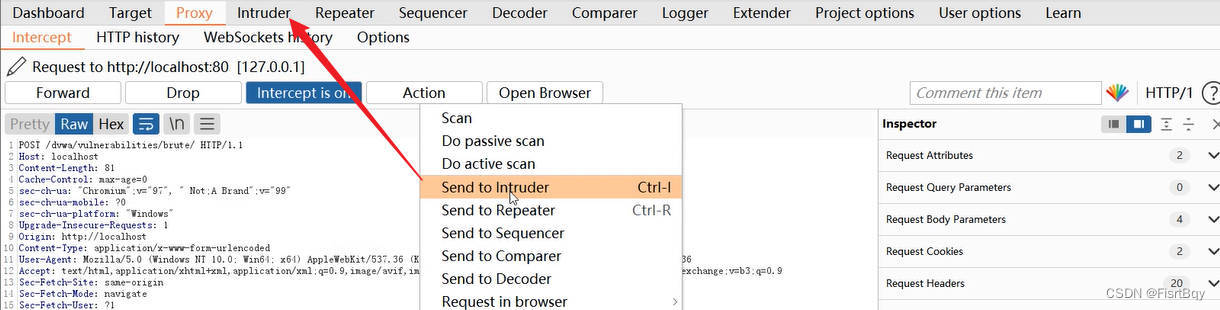

抓到请求包后,转发到Intruder模块:

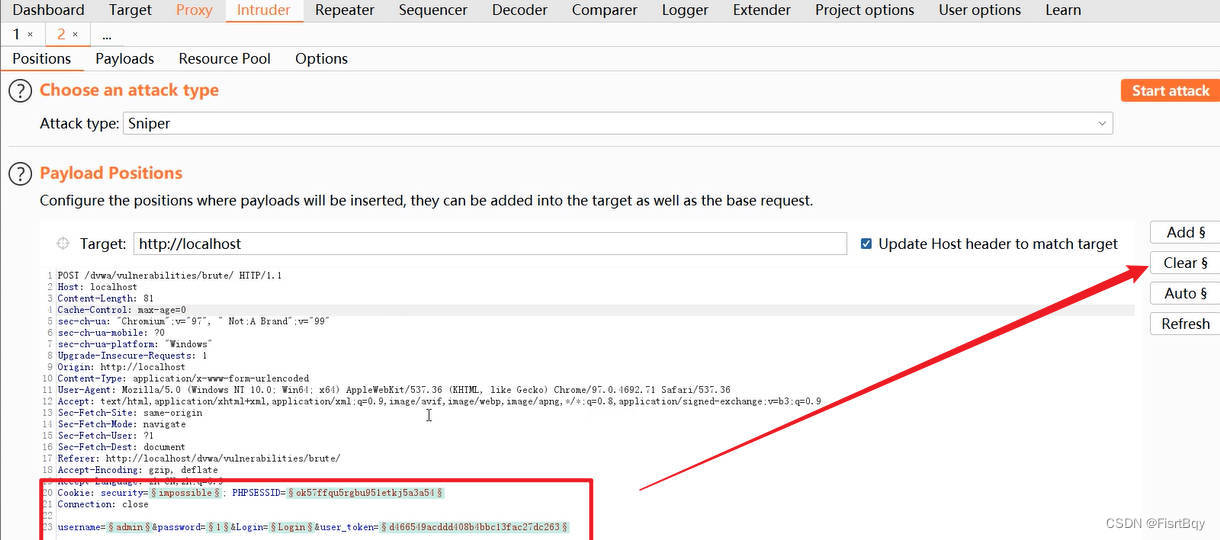

可以看到该模块自动标记了要爆破的字段,这里首先清楚标记,只将自己需要的字段标记即可:

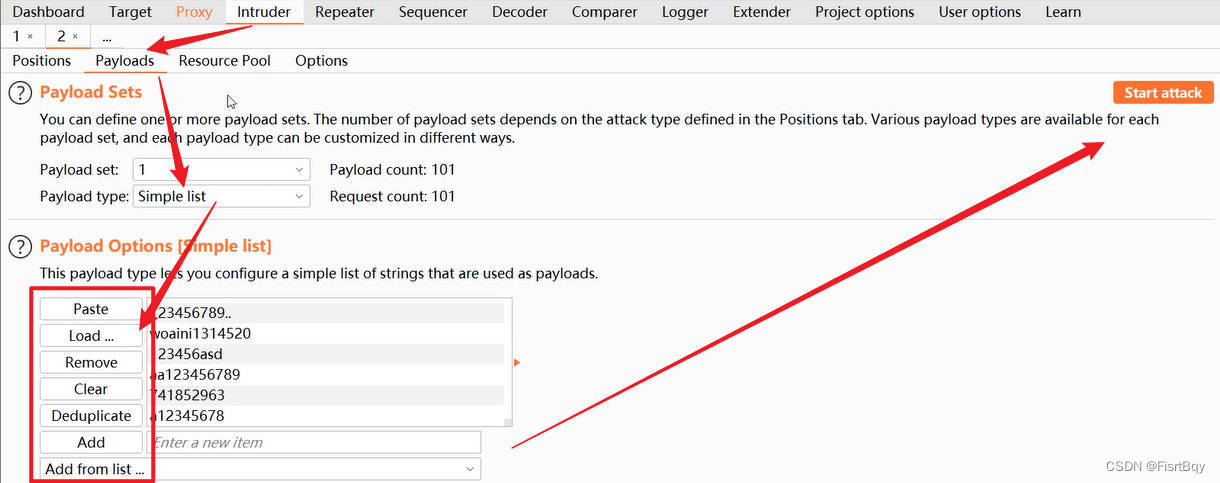

切换到Payloads标签:

选好Payload类型后,左边选项里可以设置,Paste表示自行粘贴匹配字典,Load表示自行上传字典文件,Add from list表示选择BurpSuite自带的字典。

还可以在“ResoucePool”标签中设置运行的线程数。

设置完毕后,点击右上角的start attack开始爆破: