新的恶意软件针对多种web服务

一种新发现的基于Golang的僵尸网络恶意软件会扫描并感染运行 phpMyAdmin、MySQL、FTP 和 Postgres 服务的 Web 服务器。

Palo Alto Networks 的 Unit 42 研究人员首先在野外发现了它,并将其命名为 GoBruteforcer,据称该恶意软件与 x86、x64 和 ARM 架构兼容。

GoBruteforcer 将暴力破解具有弱密码或默认密码的帐户以侵入易受攻击的 *nix 设备。

为了成功执行,样本需要受害者系统具备特殊条件,例如使用特定参数和已经安装目标服务(使用弱密码) 。

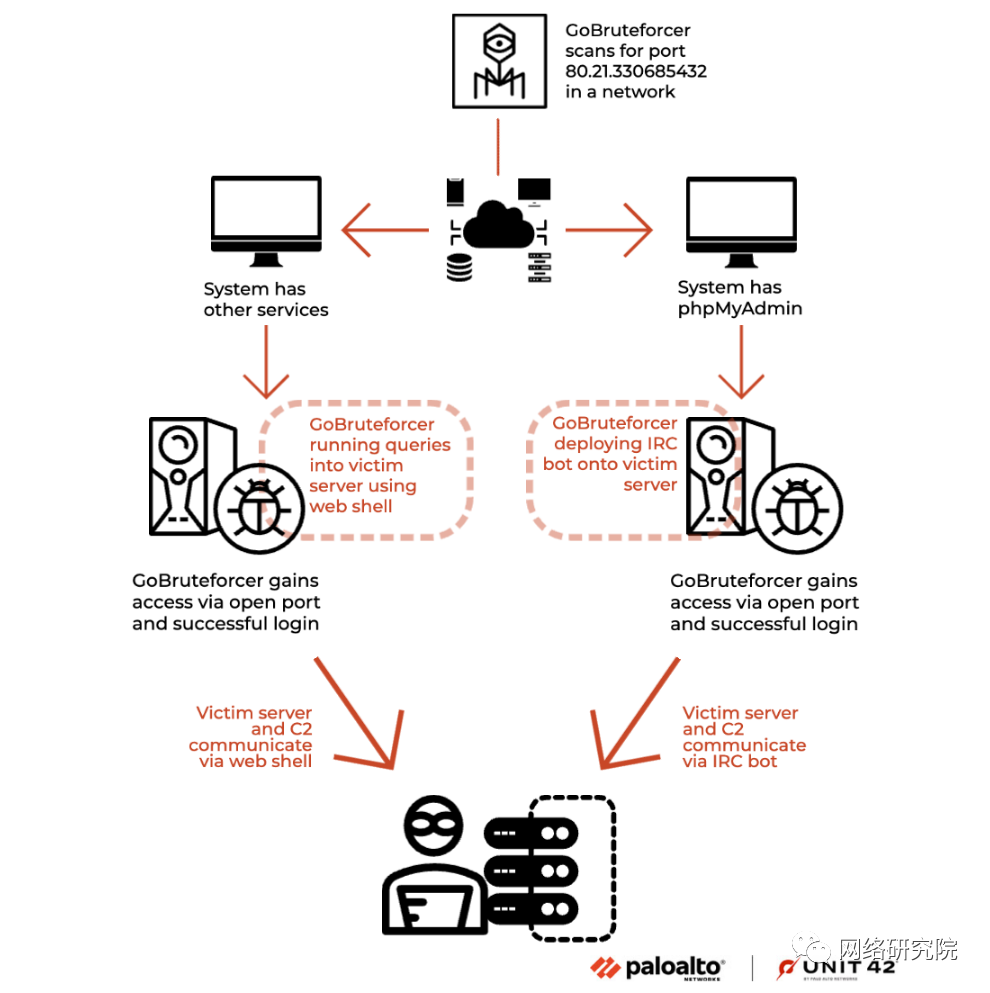

对于每个目标 IP 地址,恶意软件开始扫描 phpMyAdmin、MySQL、FTP 和 Postgres 服务。

在检测到接受连接的开放端口后,它将尝试使用硬编码凭据登录。

进入后,它会在受感染的 phpMyAdmin 系统上部署一个 IRC 机器人,或者在运行其他目标服务的服务器上部署一个 PHP web shell。

在下一阶段的攻击中,GoBruteforcer 将联系其命令和控制服务器并等待通过先前安装的 IRC 机器人或 Web shell 传送的指令。

GoBruteforcer攻击流程

僵尸网络使用多重扫描模块在无类别域间路由 (CIDR) 中寻找潜在受害者,使其可以选择广泛的目标来渗透网络。

在扫描要攻击的 IP 地址之前,GoBruteforcer 选择一个 CIDR 块并将该范围内的所有 IP 地址作为目标。

该恶意软件不是针对单个 IP,而是使用 CIDR 块扫描来访问各种 IP 地址上的各种主机,从而扩大了攻击范围。

GoBruteforcer 可能正在积极开发中,其运营商预计会调整其策略和恶意软件的功能以针对 Web 服务器并保持领先于安全防御。

已经看到这种恶意软件远程部署各种不同类型的恶意软件作为有效载荷,包括货币矿工。

GoBruteforcer 正在积极开发中,因此,在不久的将来,诸如初始感染媒介或有效载荷之类的东西可能会发生变化。